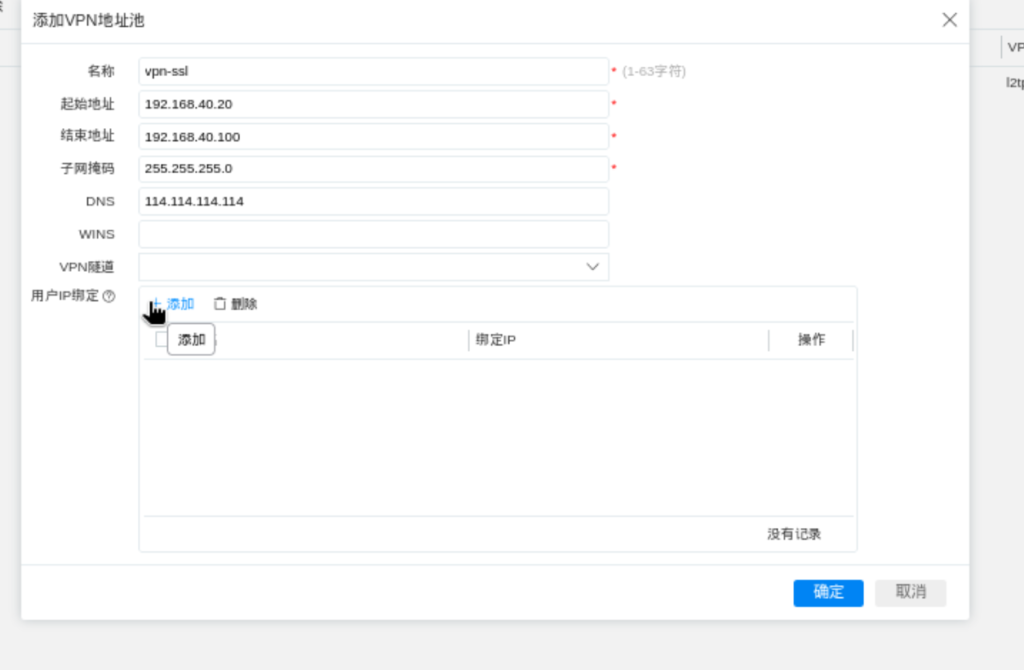

一、先给 SSL VPN 单独划一个地址池

在防火墙上新建了一个地址池,名字叫 vpn-ssl,起始地址 192.168.40.20,结束地址 192.168.40.100,掩码 255.255.255.0,DNS 用的 114.114.114.114。后面客户端连上来拿到的地址是 192.168.40.100,正好是池子里最后一个,说明地址池配置生效了。

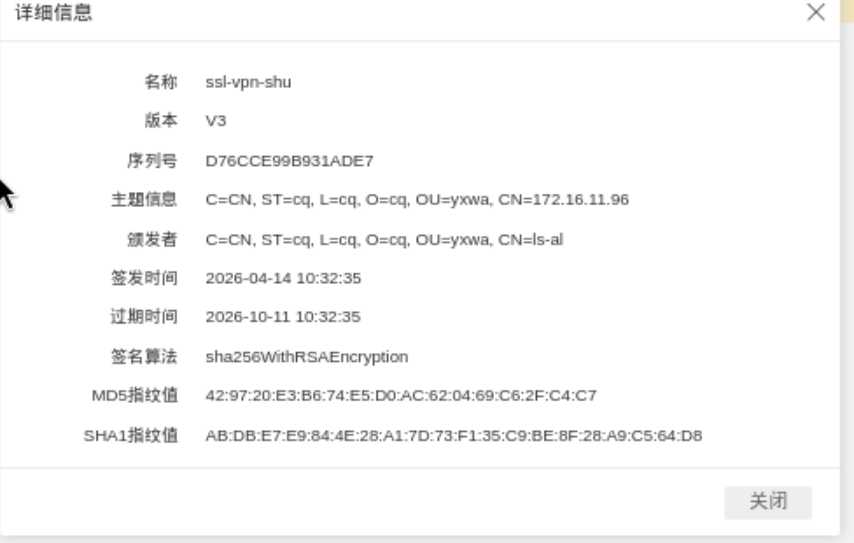

二、证书

SSL VPN 和之前 L2TP over IPSec 不一样,它必须依赖服务器证书才能建立 TLS 加密会话。我先在防火墙里生成了一个本地自签 CA,主题是 CN=ls-al,有效期到 2036 年。然后用这个 CA 签发了一张服务器证书,通用名称写的是 172.16.11.96(也就是我外网口的地址),证书名字叫 ssl-vpn-shu。客户端访问的地址是 https://172.16.11.96:64443,所以证书里的 CN 和实际访问地址保持一致,这样匹配起来不会出问题。

三、配置 SSL VPN 服务本体

在防火墙的 SSL VPN 配置页面里:

- 名称填

ssl-vpn - 监听接口选

ge2(外网口) - 本地 IP 地址填

172.16.11.96 - 端口用

64443 - VPN 地址池选刚才建的

vpn-ssl - 算法类型选「国际算法」,服务器证书选

ssl-vpn-shu - 认证方式用「单因子认证」,认证服务器选

local

配好保存后,浏览器访问 https://172.16.11.96:64443,能打开客户端下载页,说明服务已经在外网口正常监听了,证书也被服务正常调用。

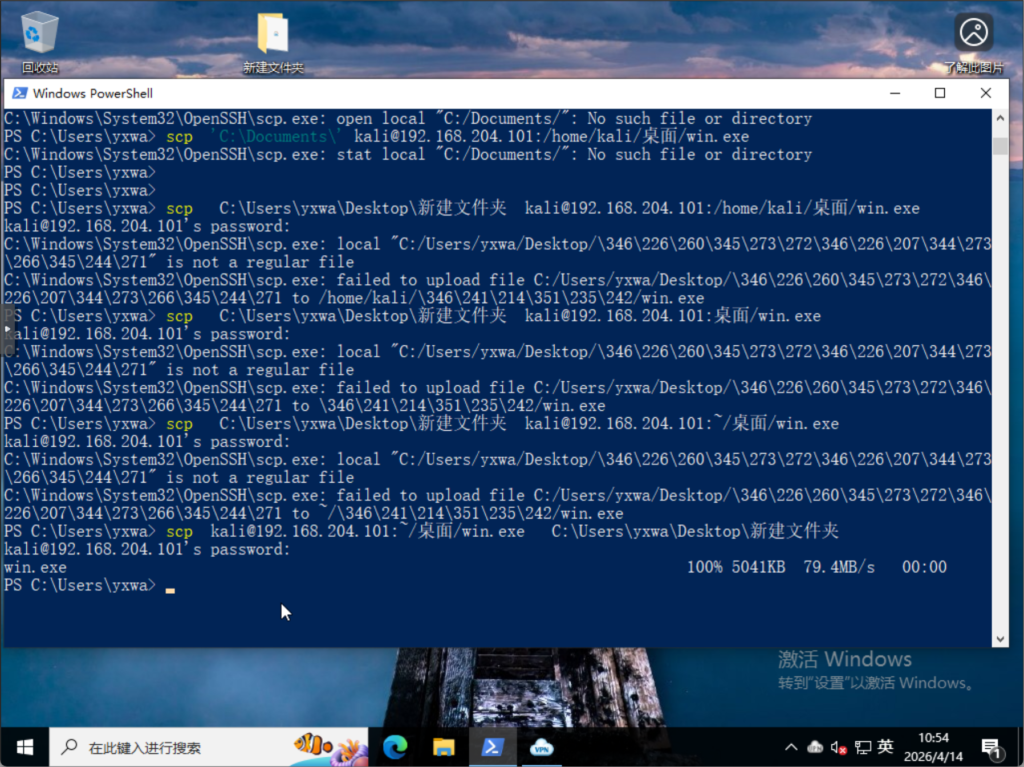

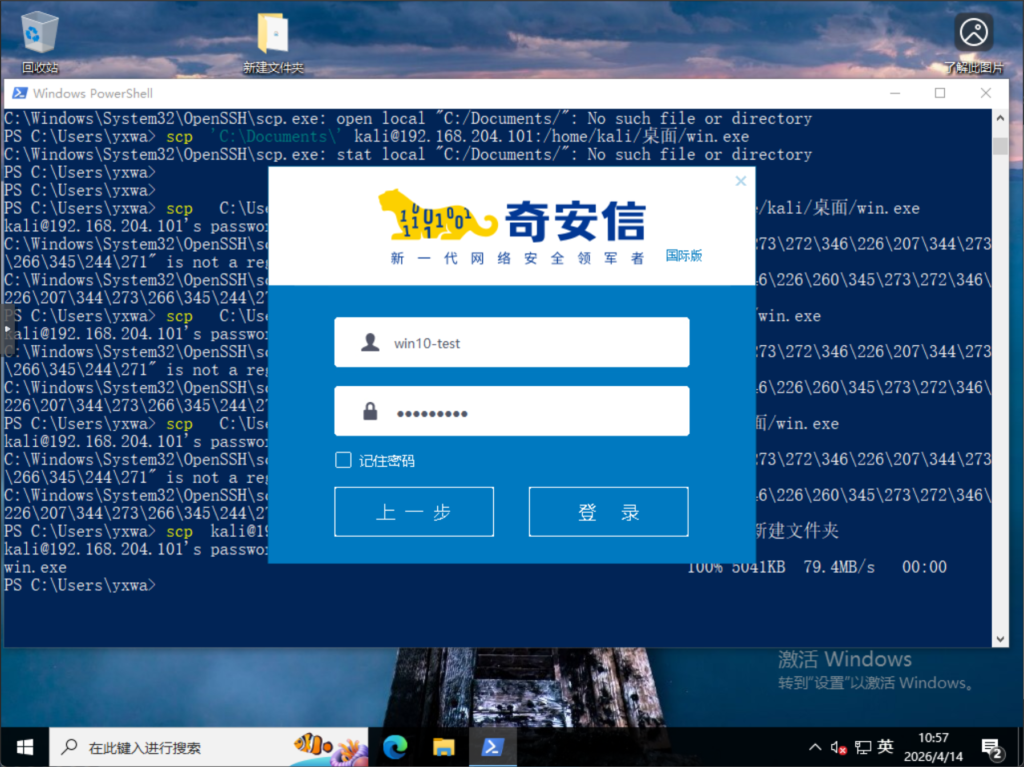

四、Windows 客户端接入

我们先用scp指令把我们kali上下载的exe文件传到windows上

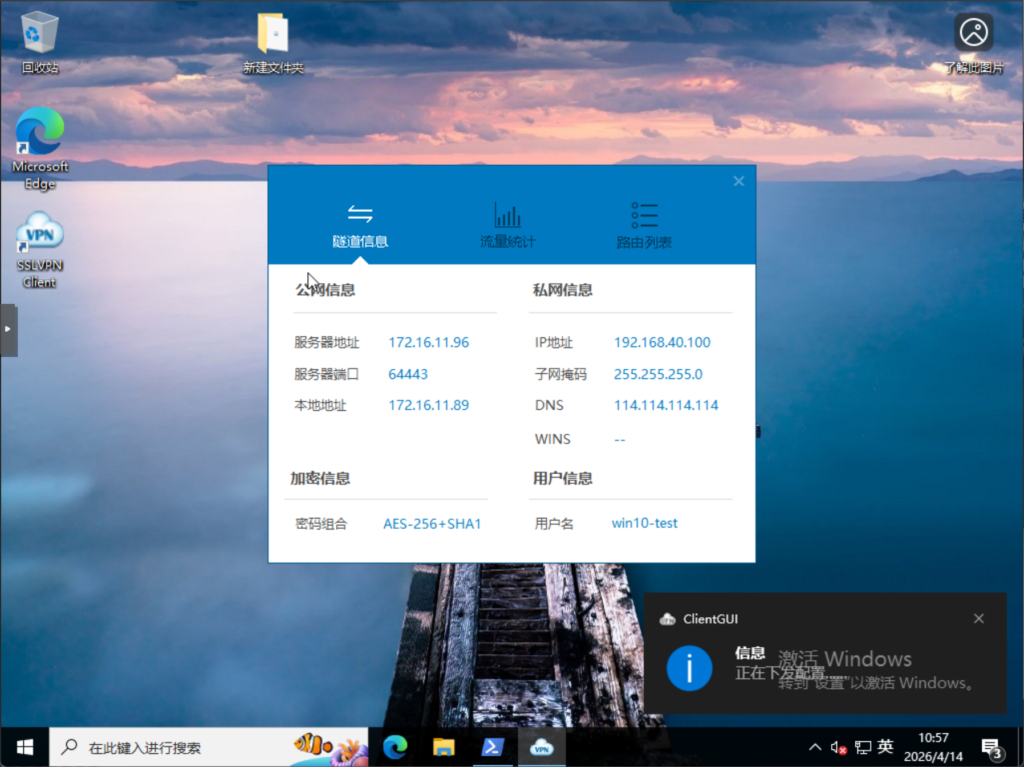

在下载页下载 Windows 客户端,安装时选国际版(因为服务端配的是国际算法)。装完后首次启动,服务器地址填 172.16.11.96,端口 64443。连接后输入用户名 win10-test 和密码,客户端成功建隧道。看客户端的界面:公网信息显示服务器地址 172.16.11.96,私网信息显示 IP地址 192.168.40.100,子网掩码 255.255.255.0,DNS 114.114.114.114。加密算法是 AES-256+SHA1,说明隧道已经正常建立。

Comments | NOTHING