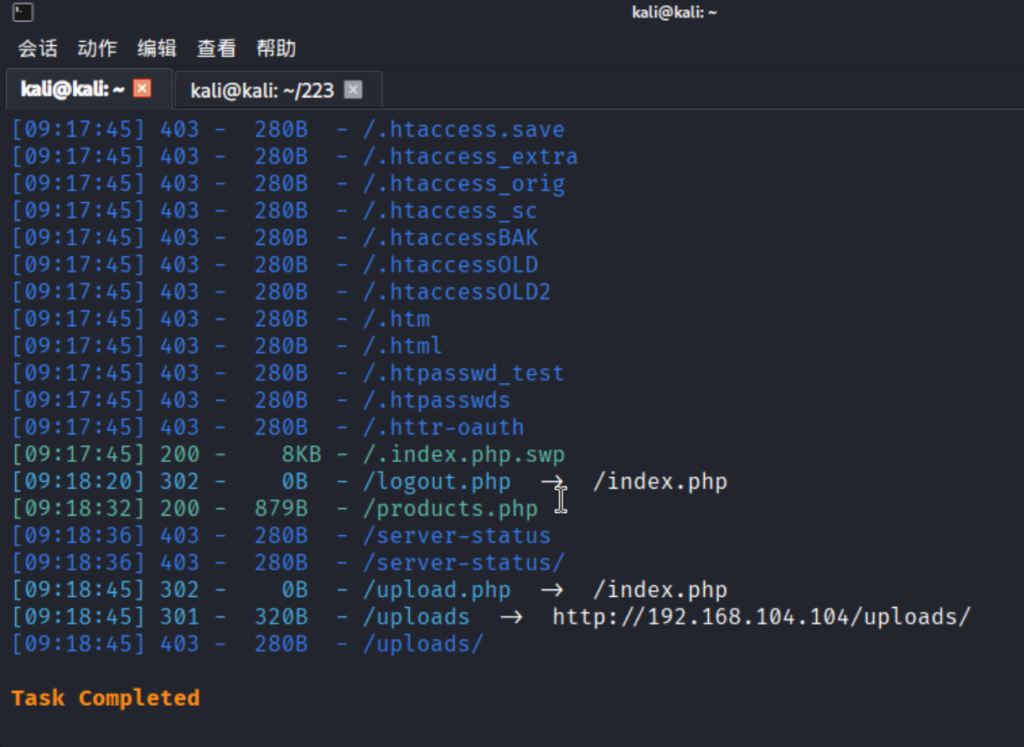

首先我们先对目标靶机进行一个目录扫描 因为我们已经知道了目标靶机的ip,所以我们略过。 先进行目录扫描,目录扫描结果如下: 其中我们可以明显看到有一个名叫.index.php.swp的目录。 这个目录是vim软件编辑留下的遗留文件。 但是我们可以先选择对该目标机的80端口进行查看, ...

Posts

Target1-渊靶机取Flag过程

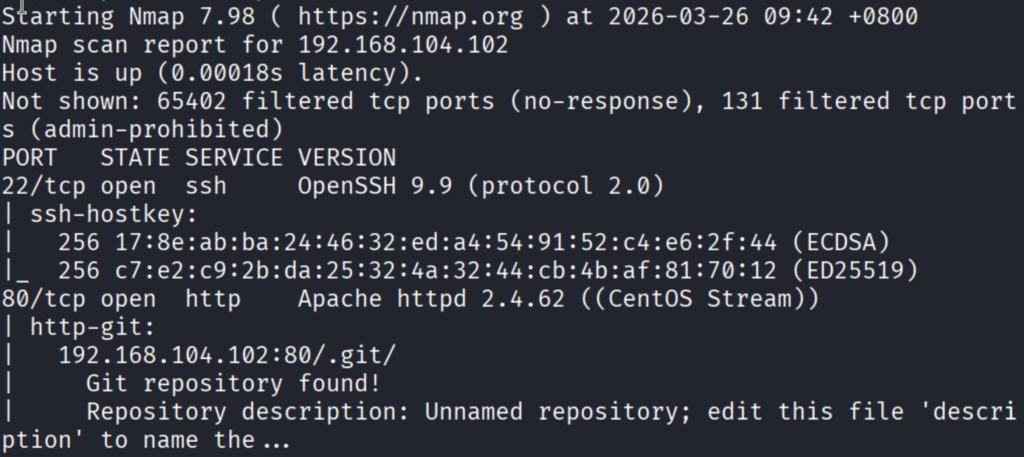

一:从 SSRF 漏洞探测到获取 Flag 1 的完整路径 开始源于对目标系统的信息搜集。通过发现靶机开启了80端口,所以我们可以进去看看 进去看到一个登录界面我们直接注册进去发现一个url测试入口 使用 dirsearch 进行目录扫描,我们发现了很多可用的信息 在登录控制 ...

Web2 靶机渗透测试实战教程——学习资料(转载)

第一章 信息收集 1.1 端口扫描 渗透测试的第一步是对目标进行端口扫描,了解目标开放了哪些服务。使用 Nmap 进行扫描: bash复制nmap -sT -sV -p- 10.10.1.187 扫描结果: PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 7.9p1 80/tcp open http Apach ...

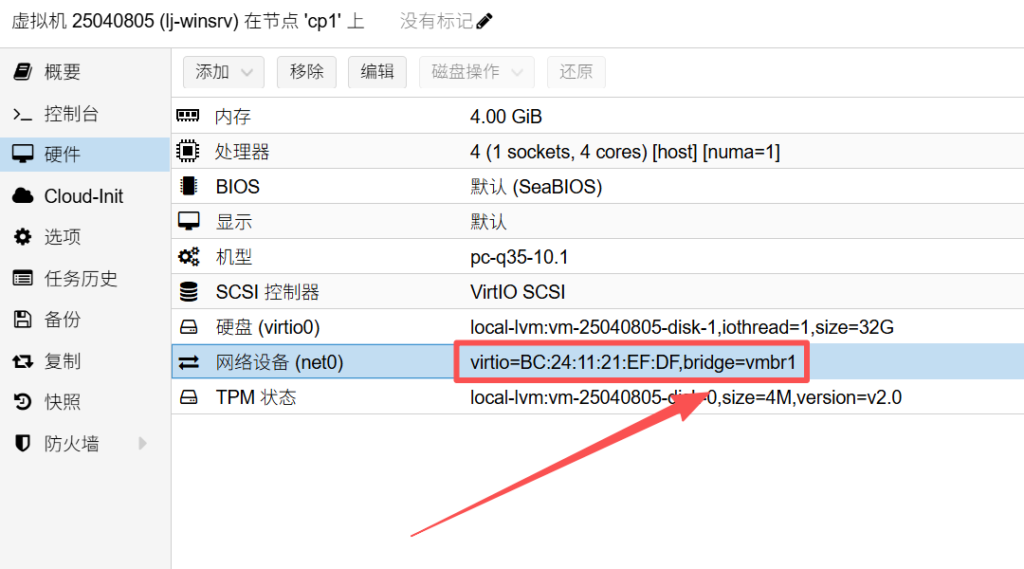

AD域搭建与搭建途中遇到的问题

在搭建AD域的过程中,我们走了很多弯路,在一开始的时候发现了很多没有必要出现的错误,于是尽量写一篇博客进行总结汇总一下 一:环境准备 在开始之前,别急着点“下一步”,先做好这几件事: 服务器操作系统:我们使用的事 Windows Server 2025 硬件配置:1核 CPU,4GB 内存(生产环 ...

使用JumpServer堡垒机实现服务器安全访问与审计

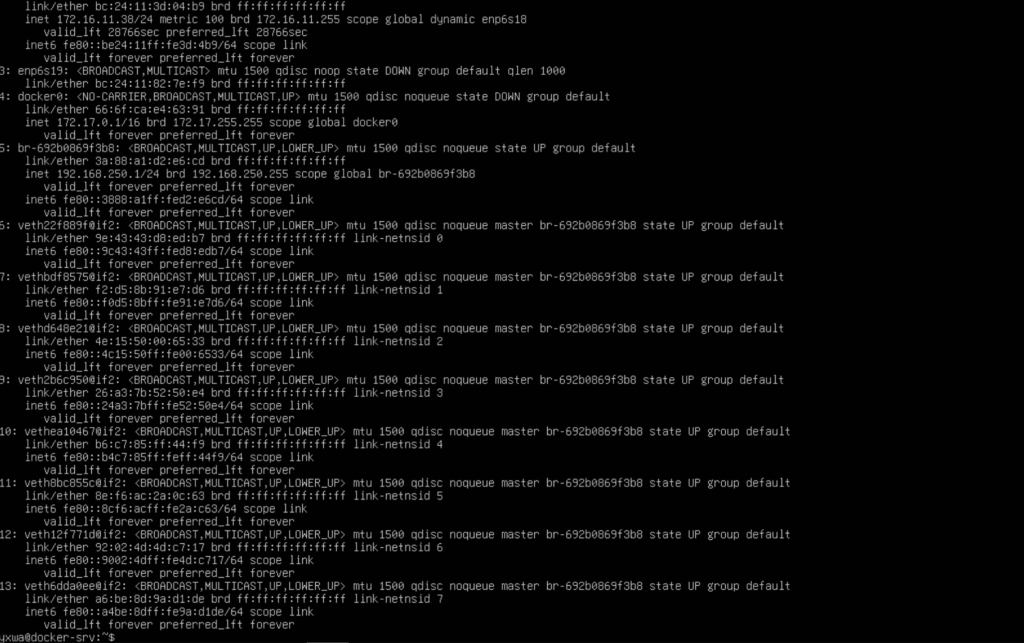

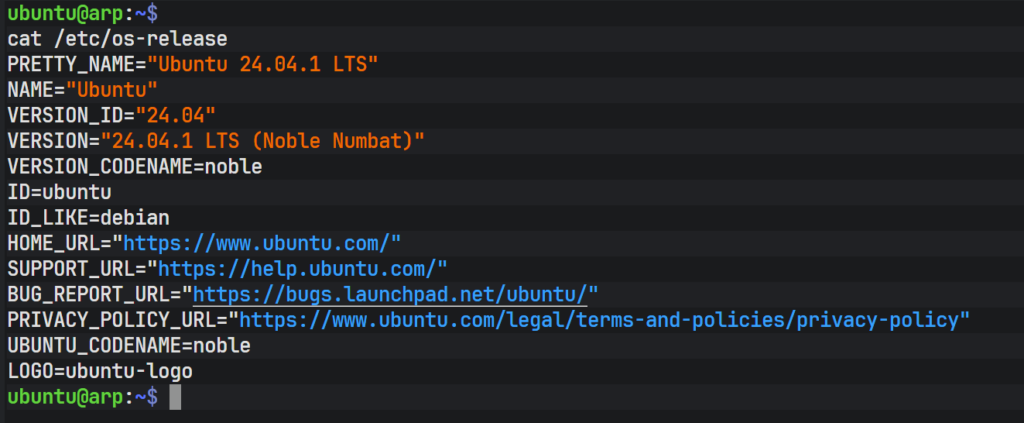

环境准备: 我们在一台Ubuntu 24.04 LTS服务器上部署了JumpServer,IP地址为172.16.11.38 需要被管理的目标资产是一台Kali,IP为172.16.11.43。以下是相关网络配置: JumpServer主机:enp6s18接口IP 172.16.11.38/24,由DHCP动态分配。 目标资产(Kali):eth2接口IP 172.16.11 ...

给 GRUB 上一把锁🔒——转自lu少

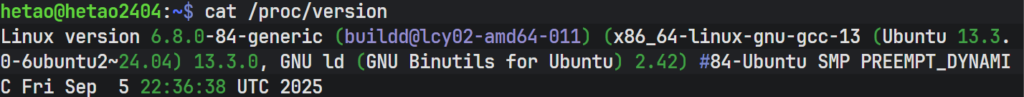

在系统正常启动的时候,用户可以进入编辑模式,通过编辑系统内核的方式(单用户模式)来提升自我权限到 root ,这是一种隐患,为了防止这种情况的发生,我们可以给 GURB 上一把锁,设定一个账户和密码,以防止这种情况的发生 这边我用的是 Ubuntu的一个系统24.04.1 LTS 首先使用 grub-m ...

Ubuntu24.04启动保护实验

实验目的: 需要能够正常登录,使用ubuntu 在进入GRUB编辑启动参数、shell的时候,我们需要进行一个密码验证 实验环境如上图 正常情况下,我们的ubuntu系统并不会对grub中进行密码设置,所以可以通过按shift或者是Esc进入设置界面然后按e对启动参数进行修改,从而直接进入到root sh ...

脏牛提权

准备工作:先拿到一个反弹Shell 在开始提权之前,我们假设你已经通过某种方式(比如Webshell、漏洞利用等)让目标机器主动连接到了你的攻击机,也就是我们常说的反弹Shell。这里简单提一下反弹Shell的常用方法: 在攻击机(Kali)上开启监听:nc -lvnp 4444 在目标机上执行反弹命令,例 ...

无棉OG向个人看法

“og”是什么?先聊“og”吧,og的全称是Original,这个词想必大家都不陌生,常出现在鞋圈等各类圈子。在键圈呢,早期“og”代表“原厂”,最先由韩国客制化圈子带起,是一部分玩家追求老车厘子轴、键帽、键盘以及独特体验(例如屈蹲弹簧等)的玩法。这里的老车厘子并不是目前市面上流行的车厘子键盘或者 ...

Docker 起容器常用命令

在 Docker 中,起容器通常指基于镜像创建并运行容器的过程,核心命令是 docker run,配合其他容器管理命令可实现启动、停止、查看、删除等操作。 示例: # 基于 nginx 镜像启动一个容器并映射端口 docker run -d --name mynginx -p 8080:80 nginx:latest # 基于 nginx 镜像启动 ...