环境准备:

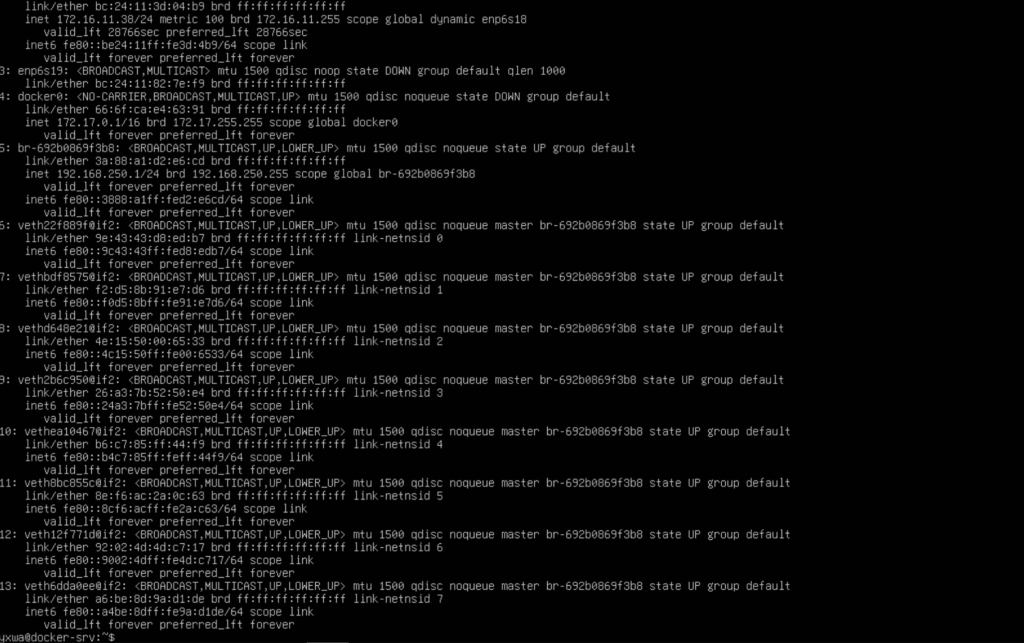

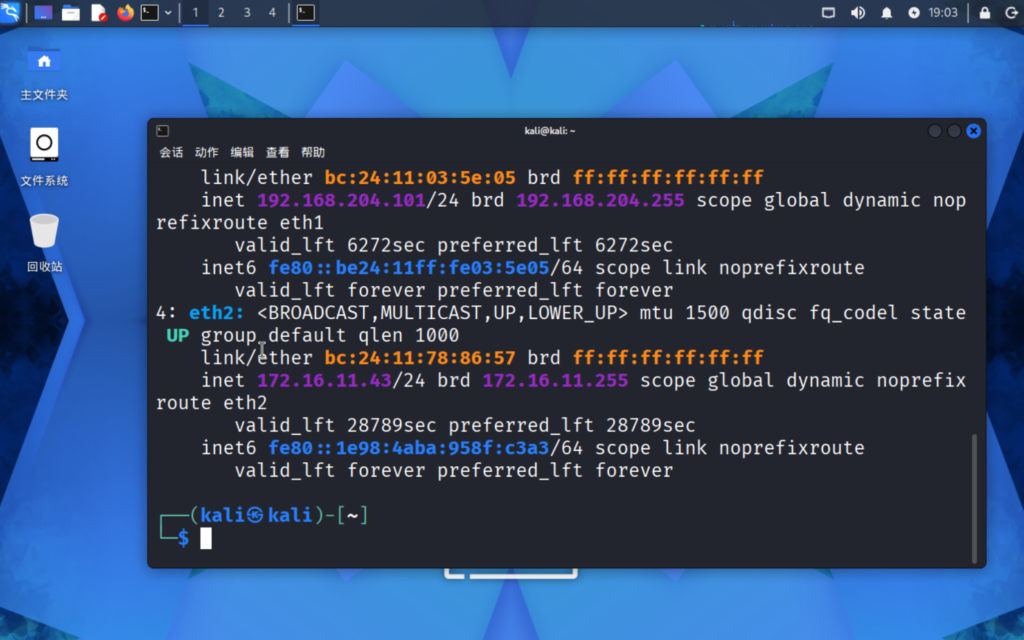

我们在一台Ubuntu 24.04 LTS服务器上部署了JumpServer,IP地址为172.16.11.38 需要被管理的目标资产是一台Kali,IP为172.16.11.43。以下是相关网络配置:

- JumpServer主机:

enp6s18接口IP 172.16.11.38/24,由DHCP动态分配。 - 目标资产(Kali):

eth2接口IP 172.16.11.43/24,由DHCP动态分配。

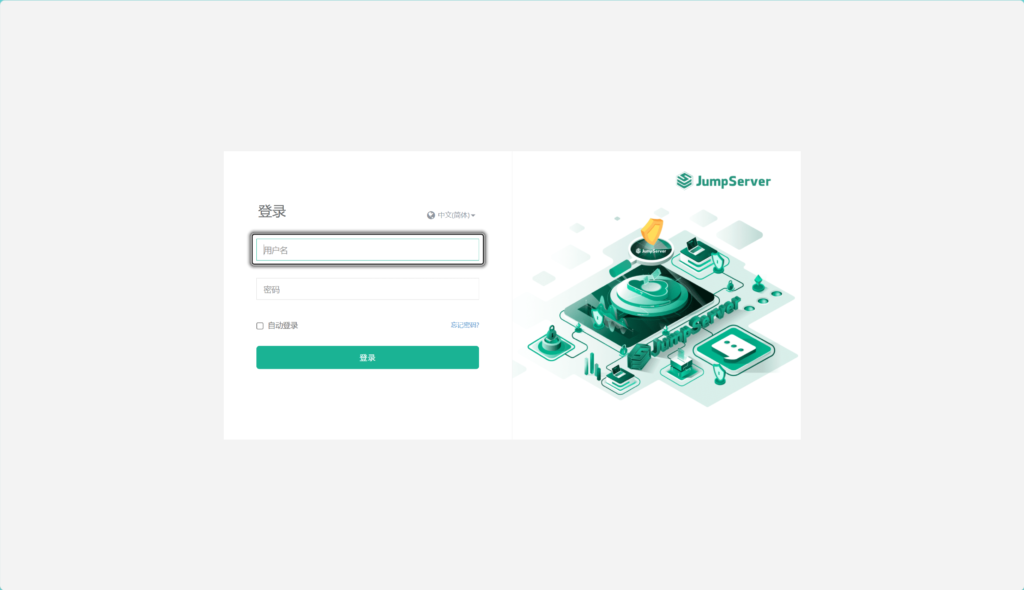

一:登录JumpServer控制台

通过浏览器访问JumpServer的Web界面,使用管理员账户登录。默认管理员账号为admin,密码预设值为Demo@132,登录后可以看到控制台仪表盘。

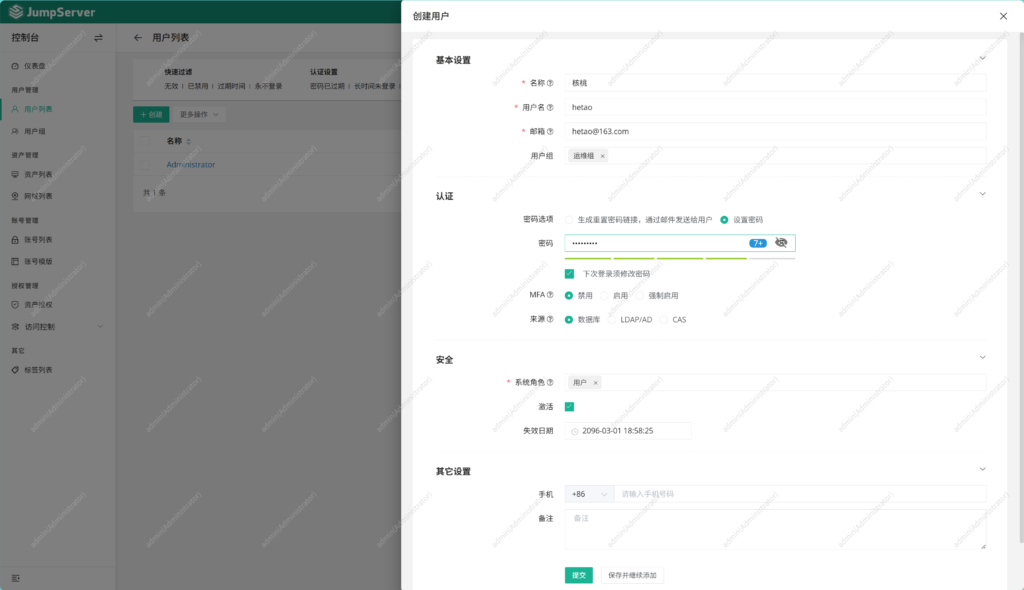

二:创建用户

堡垒机的核心之一是用户管理。我们需要为实际使用服务器的同事创建账号。

我们先创建一个用户组:运维

然后这里创建一个名为“核桃”的用户,用户名hetao,邮箱hetao@163.com,并添加到“运维组”用户组。我们还设置了密码选项,要求下次登录修改密码。同时可以选择启用了MFA以增强安全性。

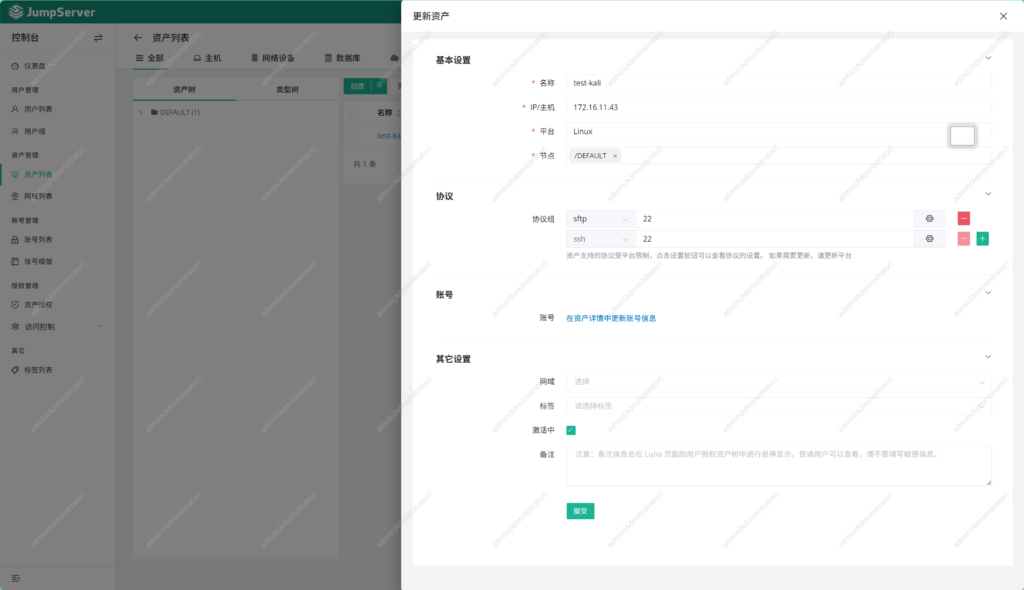

三:添加资产

接下来,将需要管理的Kali添加到JumpServer资产列表中。点击“资产管理”“资产列表”“创建”,填写以下信息:

- 名称:test-kali

- IP/主机:172.16.11.43

- 平台:Linux

- 节点:DEFAULT

- 协议:SSH(端口22)、SFTP(端口22),资产支持的协议由平台设置。

- 账号:这里我们稍后在授权时指定,也可以在资产详情中预先设置托管账号。本例中目标Kali服务器上存在用户

kali,我们将使用该账号登录。

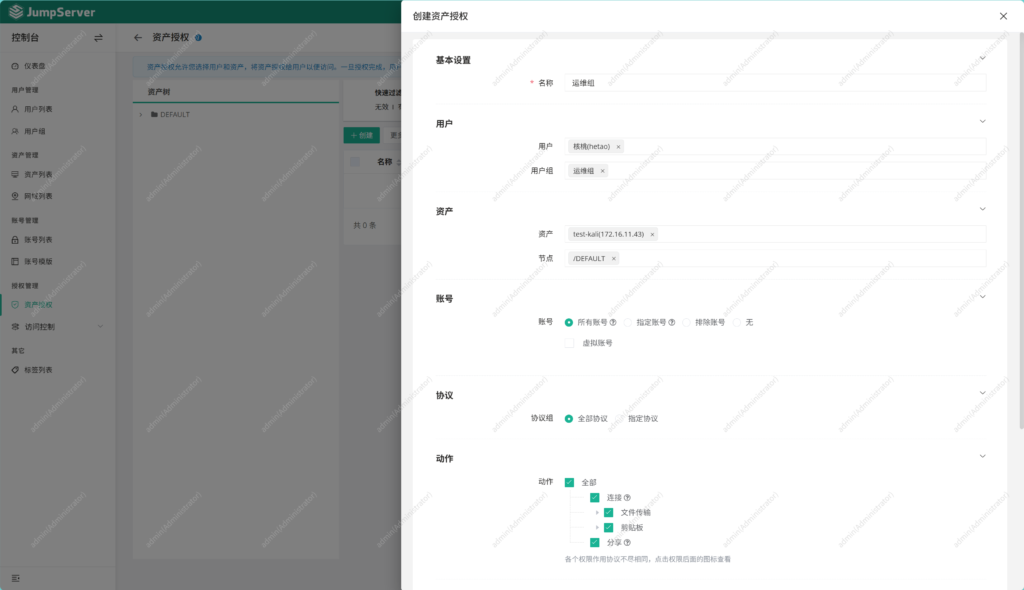

四:资产授权

资产添加完成后,需要将用户与资产关联起来。进入“授权管理”“资产授权”,点击“创建”。我们设置如下:

- 名称:运维组

- 用户:选择用户“核桃(hetao)”

- 用户组:选择“运维组”

- 资产:选择“test-kali (172.16.11.43)”

- 节点:/DEFAULT

- 账号:选择“指定账号”,这里指定为资产上的实际账号

kali。也可以选择“所有账号”让用户选择。 - 协议:全部协议

- 动作:全部

这样,用户“核桃”就被授权可以访问test-kali资产,并使用kali账号登录。

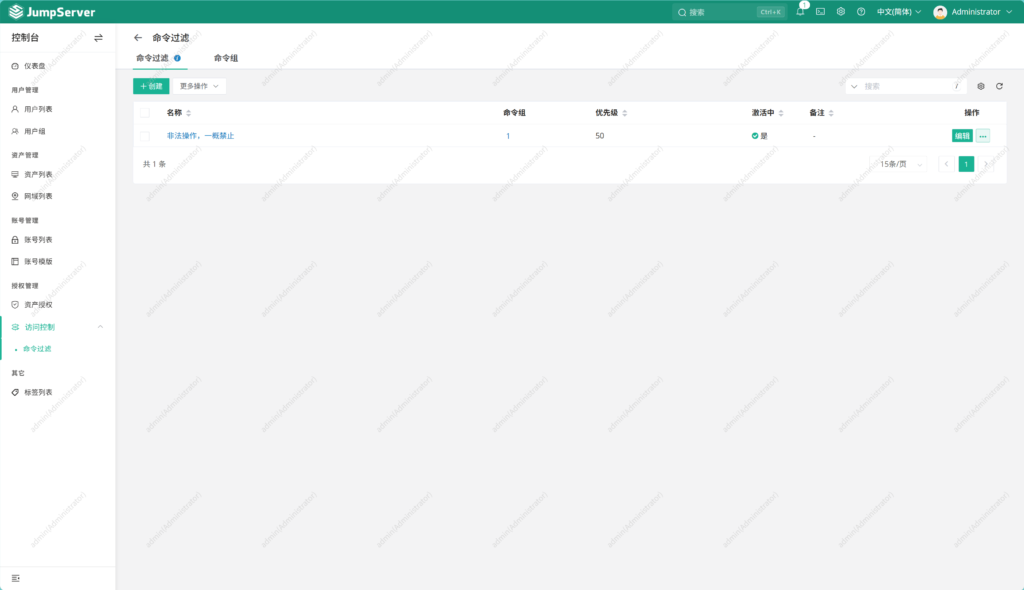

五:命令过滤

堡垒机的一大优势是可以对用户执行的命令进行实时过滤和拦截。管理员可以定义命令组和过滤规则,阻止高危命令,例如rm -rf /、shutdown等。在JumpServer控制台,进入“访问控制”然后“命令过滤”,点击“创建”:

- 名称:非法操作,一概禁止

- 优先级:50(数字越小优先级越高)

- 激活中:是

- 命令组:可以新建一个命令组,添加需要禁止的命令,如

rm -rf /、dd、mkfs等。注意命令匹配可以是正则表达式。 - 备注:简单描述规则用途。

保存后,该规则即刻生效。当用户执行匹配的命令时,JumpServer会阻止执行并记录。

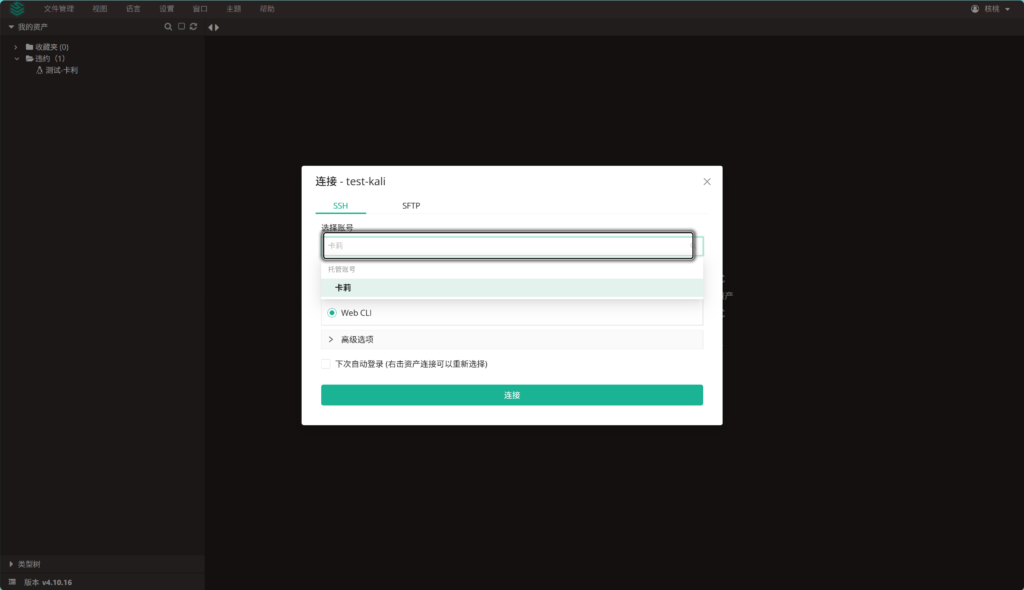

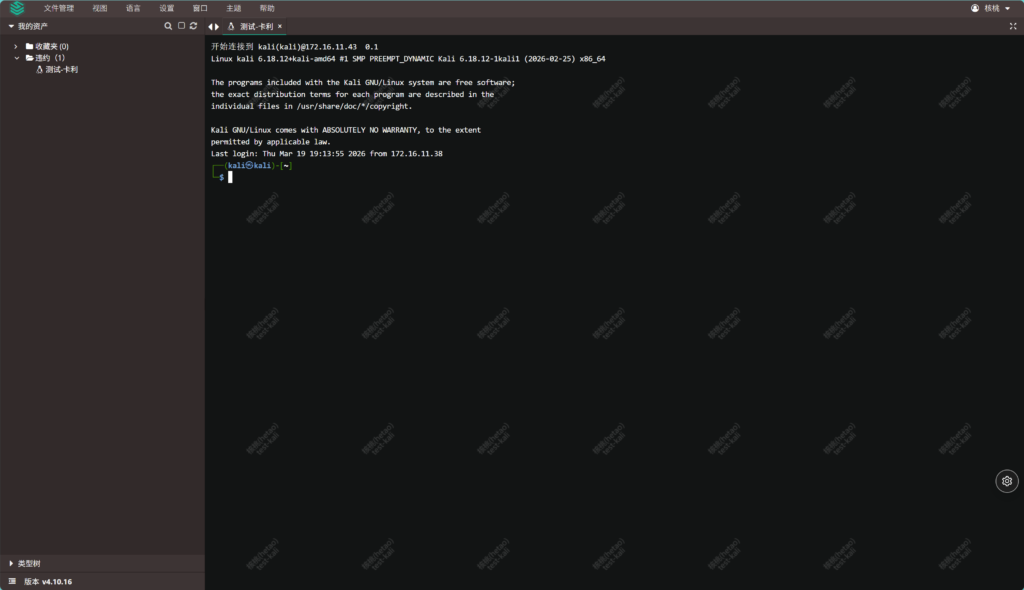

六:连接资产

用户“核桃”使用自己的账号登录JumpServer工作台。在工作台可以看到授权给自己的资产“test-kali”。点击“连接”按钮,选择“Web CLI”方式。Web CLI是JumpServer内置的网页终端,无需额外软件。

在弹出的连接选项中选择kali

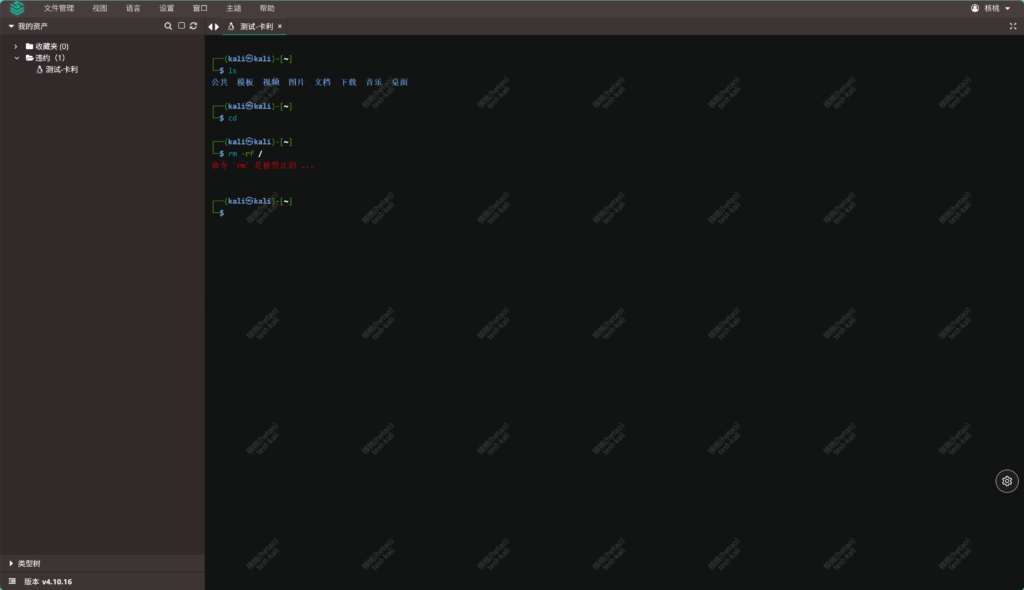

然后我们测试一下,随便试试命令

为了测试命令过滤效果,终端中输入rm -rf /。JumpServer立即拦截,返回提示“命令rm是被禁止的”。命令并未实际执行,系统安全得到保障。

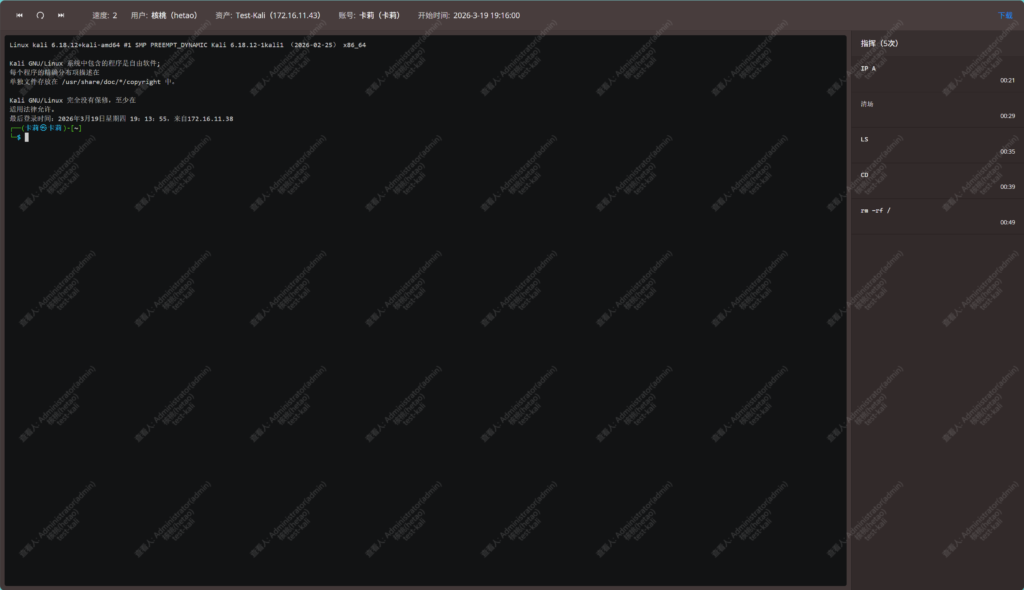

八:审计与回放

JumpServer会详细记录所有用户会话,包括键盘输入、输出以及被拦截的命令。管理员可以在“审计”模块查看会话列表。点击某条会话,可以查看操作录屏。从审计记录中可以看到用户“核桃”在资产test-kali上执行了哪些命令,以及每条命令的耗时。被拦截的命令rm -rf /也清晰可见,这对于事后追溯和问题排查非常有用。

总结

通过以上步骤,我们完整地演示了如何使用JumpServer堡垒机实现服务器访问的集中管理、权限控制和操作审计。

Comments | NOTHING